تنظیمات اینترفیس در فایروال FortiGate

تنظیمات اینترفیس در فایروال FortiGate، در این مقاله قصد داریم نحوه اعمال تنظیمات به اینترفیس ها و همچنین تنظیمات اولیه در فایروال FortiGate را مورد بررسی قرار دهیم. جهت آشنایی بیشتر با فایروال FortiGate و نحوه عملکرد آن در شبکه می توانید مقاله (آشنایی با فایروال FortiGate) را مطالعه نمایید.

تنظیمات اینترفیس در فایروال FortiGate

فهرست مطالب

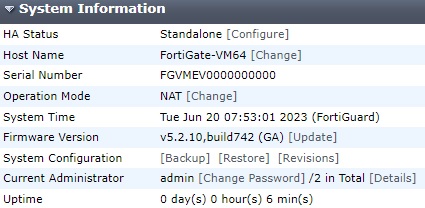

پس از ورود به کنسول مدیریتی تحت وب فایروال FortiGate در قسمت System به صورت پیش فرض Status نمایش داده می شود که در این قسمت خلاصه ای از وضعیت سیستم فایروال در اختیار کاربر قرار می گیرد. در زیر منوی Status در قسمت System Information اطلاعات کلی مانند زمان و تاریخ، ورژن، مدت زمان Uptime و موارد دیگری قابل مشاهده می باشد.

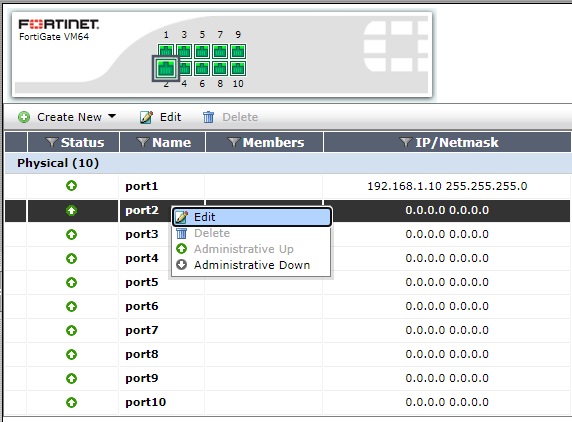

در License Information اطلاعاتی در خصوص لایسنس فایروال و امکاناتی که با این لایسنس در اختیار کاربر قرار می گیرد نمایش داده می شود. همچنین گزینه CLI Console محیط اعمال تنظیمات از طریق دستورات (Command) می باشد و افرادی که علاقه داشته باشند تغییرات را از طریق دستورات اعمال نمایند، از این محیط می توانند استفاده نمایند.

همچنین در قسمت System Resources می توان وضعیت منابع در اختیار فایروال و میزان استفاده از این منابع را نمایش می دهد. علاوه بر این Features قابلیت هایی که در فایروال وجود دارد نشان داده و در صورت نیاز می توان این قابلیت ها را فعال یا غیر فعال نمود. در نهایت در آخرین قسمت منوی Status پیام ها و هشدار ها نمایش داده می شود.

تنظیمات Interface در فایروال FortiGate

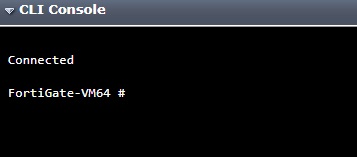

یکی از اصلی ترین تنظیمات پیش استفاده از فایروال FortiGate اعمال آدرس های IP و تنظیمات دیگر بر روی اینترفیس های فایروال می باشد. در واقع فایروال با قرار گرفتن بین شبکه داخلی و اینترنت به عنوان سدی بین ترافیک های داخلی و خارجی قرار می گیرد. این اتفاق به واسطه اینترفیس های فایروال انجام می گیرد. به عنوان مثال یک اینترفیس فایروال به سوئیچ و شبکه داخلی متصل می شود و در سمت دیگر اینترفیس دیگری از فایروال به اینترنت متصل خواهد گردید. برای روشن تر شدن موضوع توپولوژی زیر را در نظر می گیریم.

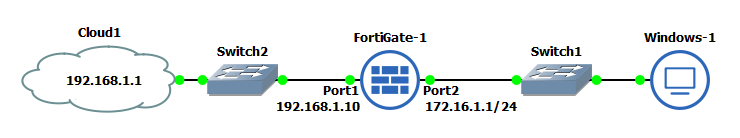

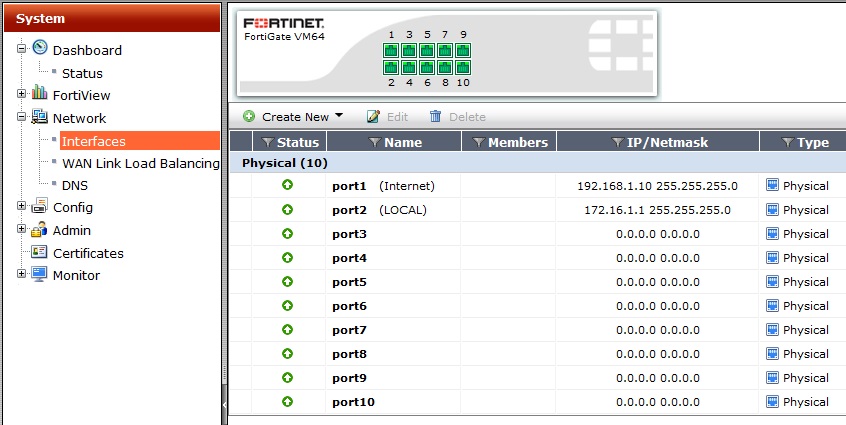

همانطور که مشاهده می نمایید فایروال در میان شبکه داخلی و اینترنت قرار گرفته است. با در نظر گرفتن توپولوژی فوق، شبکه داخلی 172.16.1.0/24 و شبکه دیگر 192.168.1.0/24 می باشد که اینترنت نیز در این شبکه و با آدرس 192.168.1.1 در اختیار فایروال قرار خواهد گرفت. بنابراین فایروال بین شبکه های 172.16.1.0/24 و 192.168.1.0/24 قرار خواهد گرفت و از این پس کاربران شبکه از طریق فایروال اتصال به اینترنت را تجربه نمایند. جهت دسترسی به تنظیمات اینترفیس ها می بایست از قسمت سیستم گزینه Network و از زیر منوی مربوطه Interfaces را انتخاب کنیم. با کلیک بر روی Interfaces کلیه اینترفیس های سیستم فایروال نمایش داده خواهد شد. برای ویرایش تنظیمات هر اینترفیس کافی است بر روی آن کلیک راست نموده و گزینه Edit را انتخاب نماییم.

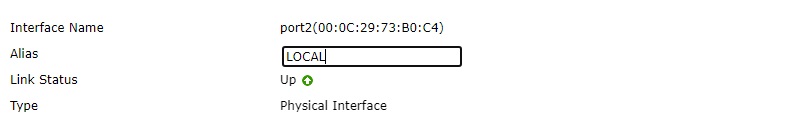

با انتخاب گزینه Edit، پنجره جدید باز می شود که تنظیمات مورد نظر برای هر اینترفیس را می توان در آن اعمال نمود. در قسمت ابتدا می توان برای هر اینترفیس یک نام انتخاب نمود. پیشنهاد می شود که نام گذاری ها همواره بر اساس سیاست ها انجام پذیرد به عنوان مثال ما قصد داریم شبکه داخلی را به Port2 متصل کنیم و به همین دلیل نام Local را بر روی پورت مورد نظر تنظیم می کنیم.

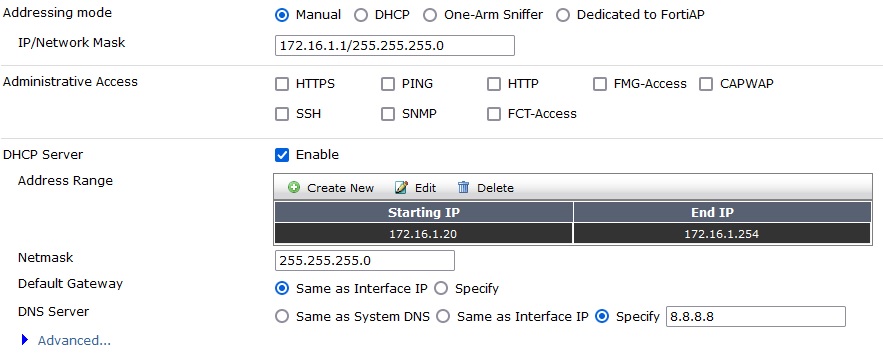

در مرحله بعدی می بایست نوع آدرس دهی به اینترفیس مورد نظر را انتخاب کنیم. به عنوان مثال اگر قصد داریم اینترفیس مورد نظر از DHCP آدرس IP را دریافت کند می بایست گزینه DHCP را فعال کنیم. پیشنهاد می شود در اینترفیس متصل به شبکه داخلی همیشه از آدرس IP دستی (Static) استفاده کنیم چرا که این آدرس قرار است به عنوان Gateway بر روی کلاینت های شبکه داخلی تنظیم شود. آدرس IP که در این سناریو قرار است بر روی اینترفیس شبکه داخلی مورد استفاده قرار گیرد 172.16.1.1/24 خواهد بود.

همچنین در قسمت Administrative Access چنانچه قصد برقراری اتصال از این شبکه با استفاده از پروتکل های مشخص شده را داریم می توانیم آن ها را فعال کنیم. همچنین در قسمت DHCP Server می توانیم اینترفیس شبکه داخلی فایروال FortiGate (Port2) را به عنوان DHCP Server پیکربندی نماییم. همواره پیشنهاد می شود از DHCP Server روی اینترفیس شبکه داخلی استفاده شود. در این سناریو تنظیمات مربوط به DHCP Server نیز مطابق تصویر زیر انجام گرفته است. در قسمت Gateway در تنظیمات DHCP Server با انتخاب Same as Interface IP در واقع آدرسی که به عنوان Default Gateway بر روی کلاینت ها اعمال می گردد آدرس اینترفیس FortiGate (172.16.1.1) خواهد بود. همچنین اگر Option های دیگری برای اعمال به کلاینت ها در نظر داریم می توان از قسمت Advanced در قسمت DHCP Server استفاده نمود.

پس از اعمال تنظیمات فوق کلاینت در شبکه داخلی قادر خواهد بود تا آدرس IP را از فایروال FortiGate دریافت نماید. کمی پایین تر تنظیمات Security Mode را مشاهده می نماییم. در این قسمت با انتخاب Captive Portal کلاینت ها با باز کردن مرور گر برای اینکه بتوانند به اینترنت دسترسی داشته باشند یک صفحه FortiGate برای آن ها باز خواهد شد که با وارد نمودن نام کاربری و رمز عبور احراز هویت این کاربران در FortiGate انجام خواهد شد و می توانند به فعالیت های اینترنتی خود بپردازند.

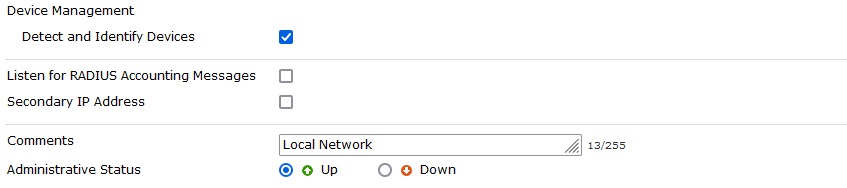

در قسمت Device Management با فعال نمودن گزینه Detect and Identify Devices این امکان فراهم می شود تا فایروال FortiGate دستگاه هایی که از طریق اینترفیس مورد نظر متصل شده اند را شناسایی نماید. اطلاعات دستگاه ها در منوی User & Device فایروال فورتی گیت و در زیر منوی Device و در ادامه Device Definitions قابل مشاهده می باشد.

چنانچه از Radius Server برای نام کاربری و رمز عبور ها استفاده می کنیم باید گزینه Listen For RADIUS Accounting Messages را روی اینترفیسی که به Radius Server متصل است فعال نماییم. همچنین اگر قصد داریم از آدرس IP دومی برای یک اینترفیس قرار دهیم با استفاده از گزینه Secondary IP Address این کار قابل انجام خواهد بود. همچنین در قسمت Comments می توان یک توضیح مختصر در مورد اینترفیس تا حداکثر 255 کاراکتر اضافه نمود. نهایتا Administrative Status که در حالت پیش فرض بر روی Up قرار دارد و چنانچه قصد داریم اینترفیس مورد نظر را به متوقف کنیم کافیست گزینه Administrative Status را بر روی Down قرار دهیم تا ارتباط اینترفیس قطع شود.

در نهایت تنظیمات اینترفیس ها به صورت زیر در منوی سیستم و زیر منوی Network و گزینه Interface پس از اعمال تنظیمات به صورت زیر نمایش داده خواهد شد.

نظرات کاربران