آشنایی با فایروال FortiGate

آشنایی با فایروال FortiGate، فایروال به عنوان یکی از اجزای کلیدی امنیت فناوری اطلاعات، به عنوان محافظ در برابر ترافیک مخرب عمل نموده و از داده ها محافظت و از دسترسی های غیرمجاز جلوگیری می نماید. فایروال FortiGate چه مبتنی بر سخت افزار و چه مبتنی بر نرم افزار باشد با قرار گرفتن در هسته شبکه بر ترافیک های ورودی و خروجی نظارت خواهد نمود. در این مقاله قصد داریم با فایروال FortiGate، نحوه کارایی و امکانات آن در سطح شبکه آشنا شویم.

آشنایی با فایروال FortiGate

فهرست مطالب

فایروال چیست

فایروال یک دستگاه امنیتی شبکه است که می تواند به صورت سخت افزاری یا نرم افزاری پیاده سازی گردد. فایروال بر کلیه ترافیک های ورودی و خروجی نظارت می نماید و براساس یک مجموعه قوانین امنیتی تعریف شده ترافیک ها را تحت فرایندهای Accept، Reject و یا Drop قرار می دهد.

- Accept: ترافیک را قبول می نماید و عبور میدهد.

- Reject: ترافیک را Block می کند و از عبور آن جلوگیری می نماید اما خطای Unreachable را به عنوان پاسخ بر می گرداند.

- Drop: به طور کلی ترافیک Block خواهد شد و هیچ پاسخی نیز باز نخواهد گشت.( Without reply )

فایروال یک حاشیه امنی برای شبکه های داخلی و شبکه های غیر قابل اطمینان خارجی مانند اینترنت ایجاد می نماید.

فایروال FortiGate

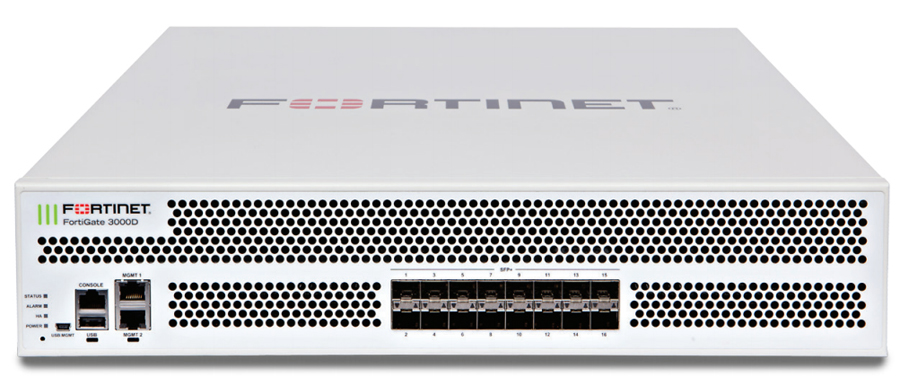

FortiGate، یک فایروال Next Generation از پیشگامان امنیت سایبری فناوری اطلاعات Fortinet، محافظت نهایی از تهدید را برای مشاغل در هر اندازه ای فراهم می نماید. فایروال FortiGate با استفاده از پردازنده های امنیتی، عملکرد و محافظت بی نظیری را ارائه می نماید و در عین حال پیچیدگی های شبکه را حذف خواهد نمود. کمپانی Fortinet مدل های متفاوت فایروال FortiGate را جهت بر آوردن انواع نیازهای استقرار از سری اولیه FortiGate-20 برای محیط های کوچک تا سری FortiGate-3000 برای سازمان های با مقیاس بزرگ ارائه می دهد.

مکانیزم عملکرد فایروال FortiGate

به طور خلاصه، فایروال FortiGate با بررسی جریان داده های شبکه کار می کند و بررسی بر ایمن یا غیر ایمن بودن داده ها انجام می گیرد و در نهایت ترافیک های امن و غیر مخرب اجازه انتقال در سطح شبکه را خواهند داشت. فایروال های با مشخصات پایین تر معمولا این داده ها را با اطلاعاتی مانند مکان و مبدا آن بررسی می نمایند. این اطلاعات مبدا با لیستی که درون فایروال FortiGate قرار دارد بررسی شده و بر اساس همین اساس مجوز انتقال یا عدم انتقال به ترافیک داده خواهد شد.

فایروال FortiGate دفاع در برابر تهدیدات امنیتی را فراهم می نماید، با این حال، با پیچیده تر شدن حملات سایبری دفاع در برابر بی شماری از تهدید های امنیتی تنها با یک فایروال به تنهایی چالش برانگیز خواهد شد. به عنوان مثال در سناریو هایی مهاجم می تواند پشت مبدا قابل اعتماد پنهان شود. فایروالهای FortiGate با پردازندههای امنیتی ساخته شده در کنار مکانیزم تشخیص تهدید FortiGuard، حفاظت پیشرفته ای را حتی در برابر ترافیک رمزنگاری شده برای کسب و کار ها فراهم می نماید.

قابلیت های فایروال FortiGate

- حفاظت از تهداید ها با عملکرد بالا – قابلیت هایی مانند Web Filtering، آنتی ویروس و Application Control کسب و کار ها را در مقابل تهدید های امنیتی مانند بد افزار و مهندسی اجتماعی محافظت می نماید.

- حفاظت از Application های عملیاتی حیاتی – تقسیم بندی بسیار مقیاس پذیر و تاخیر بسیار پایین جهت محافظت از بخش های شبکه.

- ارزیابی خودکار ریسک – Workflow خودکار و ویژگیهای auditing بار را از دوش دپارتمان IT بر خواهد داشت.

- رتبه بندی های امنیتی – با رتبه بندی های امنیتی ارائه شده توسط FortiGate، می توان اقدامات امنیتی (Best Practice) لازم را اتخاذ نمود.

- اطلاعات تهدید تصدیق شده به طور مستقل و مداوم – حفاظت از حملات شناخته و ناشناخته را تضمین می نماید.

- مدیریت امنیت سازمانی – این امکان را فراهم می سازد تا بدون توجه به مکان، دارایی های امنیتی مدیریت گردند.

- یکپارچه سازی امنیتی – تهدید ها در کل زیرساخت امنیتی فناوری اطلاعات اشتراک گذاری می گردند تا امکان حفاظت سریع و خودکار فراهم شود.

فایروال FortiGate در برابر چه خطراتی محافظت می نماید

فایروال Next Generation کمپانی Fortinet با نام FortiGate می تواند شبکه را از تهدید های بسیاری محافظت نماید که این تهدید ها شامل موارد زیر می باشند:

- بد افزار

- نرم افزار های جاسوسی (Spyware)

- حملات Pharming

- حملات Phishing و مهندسی اجتماعی

- ویروس های پیام فوری (Instant Messaging)

- شبکه های همتا به همتا (Peer to Peer)

- حملات شبکه ترکیبی

- ایمیل (Email)

- نفوذ ها (intrusion)

نظرات کاربران