راه اندازی DHCP Snooping در میکروتیک

راه اندازی DHCP Snooping در میکروتیک، DHCP Snooping یک فناوری امنیتی لایه 2 می باشد که در سیستم عامل سوئیچ هایی که این قابلیت را دارند، گنجانده شده تا ترافیک DHCP های غیر مجاز را Drop نماید. DHCP Snooping از فعالیت سرور های DHCP غیر مجاز که قصد دارند به کاربرای آدرس IP بدهند جلوگیری می نماید. در این مقاله به قابلیت DHCP Snooping و نحوه پیاده سازی آن در میکروتیک خواهیم پرداخت.

راه اندازی DHCP Snooping در میکروتیک

فهرست مطالب

مروری بر قابلیت DHCP Snooping

از DHCP Snooping همواره به عنوان یک مکانیزم امنیتی یاد می گردد که از فعالیت DHCP Server های غیر مجاز در شبکه جلوگیری می نماید. ویژگی DHCP Snooping شامل فعالیت های زیر می گردد:

- پیام های DHCP از منابع غیر مجاز را شناسایی و پیام های نا معتبر را فیلتر می کند.

- پایگاه داده DHCP Snooping را ایجاد و نگهداری می نماید، که این پایگاه داده حاوی اطلاعاتی در مورد میزبان های غیرقابل اعتماد ( Untrusted ) با آدرس های IP تخصیص داده شده است.

- از پایگاه داده برای اعتبارسنجی درخواست های بعدی از میزبان های غیرقابل اعتماد استفاده می نماید.

هنگامی که یک دستگاه بدون آدرس IP آدرس وارد شبکه می شود درخواست آدرس IP خود را در شبکه ارسال می نماید که این فرایند شامل 4 مرحله می باشد:

Discovery: در اولین مرحله Client درخواست خود را به صورت همه پخشی ( Broadcast ) ارسال می نماید تا بلکه یک سرور پاسخگوی این درخواست باشد.

Offer: در این مرحله DHCP سرور با یک پیام Offer به درخواست Client پاسخ می دهد.

Request: در مرحله سوم Client درخواست خود را با یک پیام Request به سمت سرور ارسال می نماید

ACK: در مرحله آخر DHCP سرور با پیام Ack به Client پاسخ می دهد و فرایند تخصیص آدرس IP به کلاینت به پایان می رسد.

DHCP Snooping به طور کلی پورت های ( Interface ) روی سوئیچ ها را به دو دسته تقسیم می کند. پورت های قابل اعتماد ( Trusted ) و غیر قابل اعتماد ( Untrusted ). پورت قابل اعتماد پورتی است که به DHCP Server مجاز ما در شبکه متصل گردیده و پیام های DHCP آن قابل اعتماد است. پورت غیر قابل اعتماد پورتی است که ممکن است یک DHCP غیر مجاز در آینده روی آن قرار گیرد و امنیت شبکه ما را به خطر اندازد. اگر روی سوئیچ قابلیت DHCP Snooping پیاده سازی شده باشد، تنها DHCP Offer از پورت های Trust و قابل اعتماد به سمتClient ها عبور خواهد نمود، در غیر این صورت Drop خواهد شد.

در مرحله ACK یک جدول DHCP Binding مطابق با پیام DHCP ACK ایجاد می گردد. در این جدول آدرس MAC میزبان، آدرس تخصیص یافته، مدت زمان تخصیص، نوع Bind شدن در جدول، شماره VLAN و همچنین پورت ( Interface ) که به میزبان متصل می باشد نوشته خواهد شد. اگر بسته DHCP دریافتی بعدی از میزبان های نامعتبر با اطلاعات مطابقت نداشته باشد، Drop می گردد.

اگرچه DHCP آدرس دهی IP را در شبکه ساده می نماید اما در عین حال باعث بروز حفره های امنیتی نیز می گردد و مخاطرات امنیتی ایجاد می کند. جهت رفع این نگرانی ها، DHCP Snooping یک مکانیزم امنیتی است که می تواند از آدرس های نامعتبری که توسط DHCP Server های جعلی تخصیص می یابند جلوگیری نماید و شبکه را از حملات و خطرات احتمالی حفظ نماید.

پیاده سازی

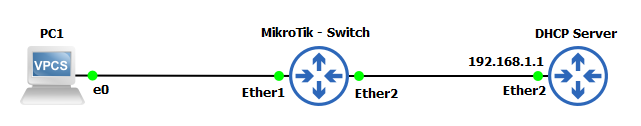

جهت پیاده سازی قابلیت DHCP Snooping توپولوژی زیر را در نظر می گیریم.

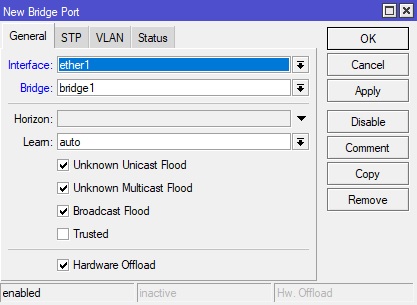

در نظر داشته باشید در توپولوژی فوق روتربورد میکروتیک وسط را به عنوان سوئیچ در نظر خواهیم گرفت. همانطور که ذکر شد DHCP Snooping یک قابلیت در سوئیچ می باشد و جهت تنظیم روتربورد های میکروتیک به عنوان سوئیچ می بایست ابتدا یک bridge ایجاد و تمامی پورت ها را درون این Bridge قرار دهیم. به همین منظور در منوی نرم افزار Winbox بر روی Bridge کلیک نموده و با انتخاب + یک Bridge ایجاد می کنیم. سپس تمامی پورت ها را درون این bridge قرار خواهیم داد. این کار را در تب Ports و با استفاده از گزینه + و اضافه نمودن کلیه پورت های میکروتیک انجام می دهیم.

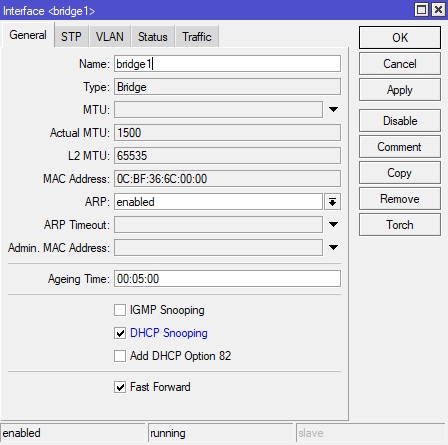

با انجام مراحل فوق اکنون روتربورد میکروتیک به عنوان یک سوئیچ در شبکه فعال خواهد بود و تمامی پورت های آن در یک Broadcast Domain قرار دارند. اکنون می بایست قابلیت DHCP Snooping را بر روی Bridge ایجاد شده فعال نماییم. برای این کار می بایست بر روی Bridge کلیک کرده و در صفحه باز شده گزینه DHCP Snooping را فعال نمود.

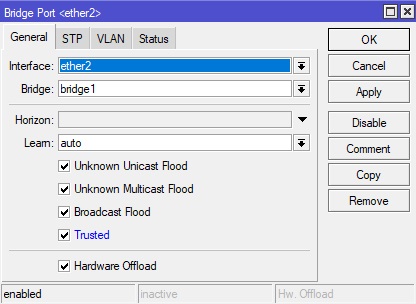

با انجام این کار تمامی پورت ها به صورت Untrusted خواهند شد و بسته های DHCP Server از آن ها عبور نخواهد کرد. در مرحله بعدی پورتی که به DHCP Server قابل اعتماد متصل می باشد می بایست Trust گردد تا بتواند به ارائه سرویس به کاربران در شبکه ادامه دهد. برای انجام این کار مجدد در تب Ports، بر روی پورت مورد نظر دوبار کلیک می کنیم و گزینه Trusted را فعال می کنیم. در این سناریو DHCP Server به Ether2 متصل می باشد.

با توجه به تنظیمات انجام شده از این پس فقط DHCP Server مورد اعتماد قابلیت ارائه سرویس DHCP در شبکه را خواهد داشت و چنانچه DHCP Server دیگری به هر یک از پورت های دیگر متصل شود بسته های مربوط به آن Drop خواهد شد.

نظرات کاربران