راه اندازی Dynamic ARP Inspection در سوئیچ سیسکو

راه اندازی Dynamic ARP Inspection در سوئیچ سیسکو، در این مقاله قصد داریم پیاده سازی Dynamic ARP Inspection در سوئیچ های سیسکو مورد بررسی قرار دهیم. در ابتدا با مفهوم Dynamic ARP Inspection (DAI) آشنا خواهیم شد. جهت درک بهتر این مقاله نیاز است تا با پروتکل ARP و نحوه کارکرد آن در شبکه آشنایی لازم را داشته باشید. همچنین با مطالعه مقاله ( پروتکل ARP چیست ) به اطلاعات تکمیلی در خصوص پروتکل ARP دست خواهید یافت.

راه اندازی Dynamic ARP Inspection در سوئیچ سیسکو

فهرست مطالب

Dynamic ARP Inspection چیست

Dynamic ARP Inspection (DAI) یک ویژگی و قابلیت امنیتی است که بسته های ARP نامعتبر و مخرب را رد می نماید. این قابلیت از وقوع حملات Man-in-the-Middle جلوگیری می نماید. در حملات ARP حافظه های Cache مربوط به ARP توسط مهاجم مورد حمله قرار می گیرد. فرد متخلف در خواست ها و یا پاسخ های ARP را با آدرس MAC خود MAP نموده و به این وسیله اطلاعات را به سمت خود هدایت می نماید. با مسموم شدن حافظه های ARP ترافیک دستگاه های شبکه مانند میزبان ها ، سوئیچ ها و فایروال ها، به سمت ماشین مهاجم هدایت می گردند.

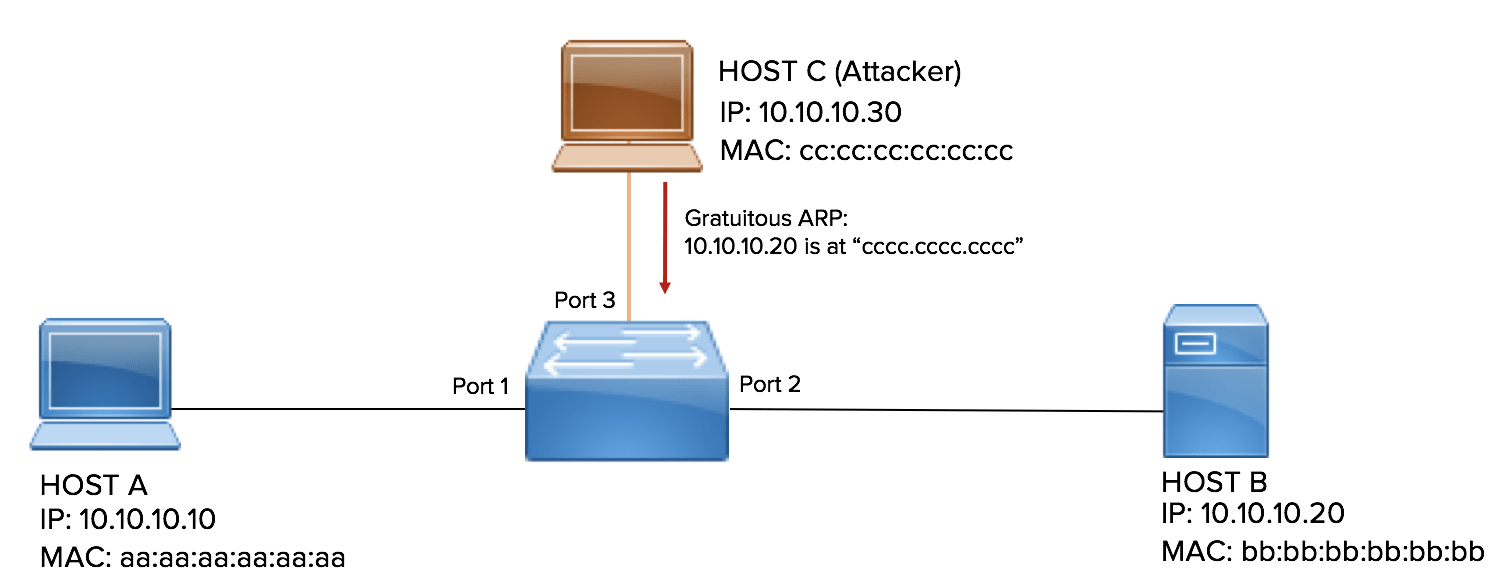

نمونه ای از حمله جعل ARP در تصویر زیر قابل مشاهده است:

در شکل فوق میزبان های A، B و C به پورت های 1، 2 و 3 سوئیچ متصل گردیده اند. هنگامی که دستگاه A نیاز به برقراری ارتباط با دستگاه B دارد، یک درخواست ARP برای تعیین آدرس MAC مرتبط با آدرس IP دستگاه B ( 10.10.10.20 )، به صورت همه پخشی ارسال می نماید. هنگامی که میزبان B پاسخ می دهد، سوئیچ و میزبان A کش های ARP خود را با آدرس IP 10.10.10.20 و آدرس MAC bb:bb:bb:bb:bb:bb تکمیل می نمایند. میزبان C می تواند کش ARP سوئیچ و میزبان A را در مورد میزبان B با پخش پاسخ های ARP جعلی مسموم نماید. بسته های جعلی ARP از میزبان C ادعا می کنند که آدرس IP 10.10.10.20 مربوط به آدرس MAC cc:cc:cc:cc:cc:cc می باشد.

اکنون سوئیچ و میزبان A و از آدرس cc:cc:cc:cc:cc:cc به عنوان آدرس MAC مقصد جهت ارسال ترافیک به میزبان B استفاده می نمایند. سوئیچ اکنون تمام ترافیک مربوط به آدرس IP 10.10.10.20 را به پورت 3 که متصل به دستگاه مهاجم است هدایت می نماید. میزبان C اکنون با موفقیت خود را در جریان ترافیک از میزبان A به میزبان B قرار داده است، که یک شکل کلاسیک از حمله Man-in-the-Middle می باشد.

باید در نظر داشت که Dynamic ARP Inspection (DAI) بر پایه مکانیزم DHCP Snooping می باشد. DHCP Snooping به پیام های مبادله شده توسط DHCP گوش می دهد و یک پایگاه داده پیوندی از آدرس MAC، آدرس IP، اینترفیس VLAN های معتبر ایجاد می نماید.

مکانیزم DAI

هنگامی که Dynamic ARP Inspection (DAI) فعال است، در صورتی که آدرس MAC و آدرس IP فرستنده با ورودی پایگاه داده DHCP Snooping مطابقت نداشته باشد، سوئیچ بسته ARP را حذف می نماید. البته این امکان نیز وجود دارد که از رویکرد Static نیز استفاده نمود. از رویکرد Static زمانی استفاده می گردد که آدرس IP ها به صورت دستی ( Static ) تنظیم شده باشند که در چنین شرایطی DHCP Snooping در مجموعه وجود ندارد و از جدول آن جهت DAI نمی توان بهره برد. در روش نگاشت دستی، یک آدرس IP به یک آدرس MAC در یک VLAN با یکدیگر مرتبط می گردند و فقط این آدرس های دستی اجازه ارسال و دریافت ARP در شبکه را خواهند داشت.

DAI یک حالت اعتماد روی هر پورت از سوئیچ ایجاد می نماید. پورتهایی که به عنوان پورت های مورد اعتماد ( Trusted ) علامتگذاری شدهاند از بررسیهای اعتبارسنجی DAI مستثنی هستند و تمام ترافیک ARP برای آن ها مجاز است. پورتهایی که به عنوان پورت های غیرقابل اعتماد ( untrusted ) علامتگذاری شدهاند، مشمول بررسیهای اعتبارسنجی DAI هستند و سوئیچ درخواستهای ARP و پاسخهای دریافتی در آن پورتها را بررسی می نماید. اطلاعات اتصال IP به MAC در بسته های ARP با جدول DHCP Snooping روی سوئیچ مقایسه می گردد. چنانچه هیچ ورودی IP به MAC در جدول DHCP Snooping با اطلاعات بسته ARP مطابقت نداشته باشد، DAI بسته ARP را حذف نموده و حافظه کش ARP محلی با اطلاعات آن بسته به روز نخواهد شد.

همواره پیشنهاد می گردد که پورت های متصل به میزبان نهایی به صورت غیر قابل اعتماد ( untrusted ) و پورت های بین سوئیچ ها و تجهیزات دیگر به دلیل احتمال به وجود آمدن اختلالات شبکه ای همواره قابل اعتماد ( Trusted ) پیکربندی شوند.

در راه اندازی Dynamic ARP Inspection باید دقت داشت که از دو روش برای شناسایی آدرس ها می توان بهره برد. یک روش دستی است که می بایست به صورت دستی تمامی آدرس های MAC و آدرس های IP را وارد نماییم. روش دوم و عمدتا متداول تر استفاده از DHCP Snooping می باشد که در این روش ارتباط بین دو آدرس به صورت اتوماتیک انجام خواهد پذیرفت. جهت آشنایی کامل با DHCP Snooping و روش راه اندازی آن می توانید مقاله ( DHCP Snooping چیست و چگونه کار می کند ) را مورد مطالعه قرار دهید.

اطلاعات بیشتر (لینک های مرتبط):

پیاده سازی

دستورات لازم جهت پیاده سازی DHCP Snooping به صورت زیر می باشد:

Switch(config)# ip dhcp snooping

Switch(config)# ip dhcp snooping vlan 1

Switch(config)# interface gig 0/0

Switch(config-if)# ip dhcp snooping trust

جهت فعال سازی Dynamic ARP Inspection روی سوئیچ به صورت عمومی از دستور زیر استفاده می نماییم.

Switch(Config)# ip arp inspection vlan 1

باید دقت داشت که در دستور بالا می بایست شماره VLAN مورد استفاده در سازمان را قرار دهیم و چنانچه از Native VLAN استفاده می نمایید عدد 1 را به عنوان شماره VLAN مقدار دهی نمایید.

چنانچه یک پورت خاص از سوئیچ به سوئیچ یا روتری دیگر متصل گردیده و قصد ندارید که Dynamic ARP Inspection روی این پورت فعال گردد و قصد دارید همه پخشی ARP به صورت عادی در این پورت انجام گیرد، وارد اینترفیس مورد نظر شده و دستور زیر را وارد نمایید.

Switch(config)# interface gig 1/0

Switch(config-if)# ip arp inspection trust

با وارد نمودن دستور بالا روی پورت مورد نظر، بازرسی جهت صحت آدرس MAC و آدرس IP روی این پورت انجام نخواهد گرفت. همواره پیشنهاد می گردد چنانچه قصد دارید برخی از پورت ها را Trust نمایید ( به ویژه برای پورت هایی که آدرس IP آن ها به صورت Static هستند ) این کار را قبل از فعال سازی Dynamic ARP Inspection انجام دهید تا پس از فعال سازی با مشکل برقراری ارتباط با پورت های مورد نظر روبرو نگردید.

همچنین جهت تایید صحت دستورات وارد شده از دستور زیر می توان استفاده نمود.

Switch# show ip arp inspection vlan 1

جهت مشاهده وضعیت ( Trusted – Untrusted ) اینترفیس های موجود در DAI از دستور زیر استفاده می نماییم.

Switch# show ip arp inspection interfaces

Dynamic ARP Inspection با جلوگیری از بسته های ARP مخرب، امنیت لایه 2 شبکه را بهبود بخشیده و یکی از ابزارهای موثر جهت مقابله با تهدیدات داخلی در شبکه های LAN محسوب می گردد.

اطلاعات بیشتر (لینک های مرتبط):

- راه اندازی SSH

- راه اندازی EIGRP

- ایجاد کاربر

- راه اندازی VLAN

- راه اندازی DHCP

- راه اندازی DHCP Snooping

آموزش سیسکو

آموزش میکروتیک

نظرات کاربران