احراز هویت در پروتکل مسیریابی ISIS

احراز هویت در پروتکل مسیریابی ISIS، اولین وظیفه ما هنگام طراحی شبکه های ISIS، اطمینان از برقراری امنیت می باشد. پیاده سازی احراز هویت (Authentication) در پروتکل مسیریابی ISIS پیچیده نیست و باید در نظر داشت که این کار را در سه لایه می توان انجام داد. یکی از دلایلی که می توان از ISIS بهره برد بعد امنیتی آن می باشد، چرا که می توان مشخص نمود که با کدام روتر همسایه قصد برقراری ارتباط داریم. در ISIS می توان سیاست های امنیتی که عمدتا احراز هویت توسط رمز عبور می باشد را در سه فضای مختلف پیاده سازی و با دقت بسیار بالا مشخص نمود که چه روتر هایی می توانند همسایگی را برقرار نمایند.

احراز هویت در پروتکل مسیریابی ISIS

فهرست مطالب

مروری بر ISIS

ISIS یا (Intermediate System – Intermediate System) یک پروتکل مسیریابی Link State مشابه OSPF می باشد، به این معنی که روتر ها اطلاعات توپولوژی را با نزدیکترین همسایگان خود مبادله می نمایند. ISIS بر پایه IP نمی باشد بلکه مبتنی بر پروتکل لایه سه به نام Connectionless Network Service (CLSN) جهت تبادل مسیر می باشد. البته باید در نظر داشت نسخه Integrated ISIS از IP پشتیبانی می نماید. در ISIS اطلاعات توپولوژی در سراسر Autonomous System (AS) پخش خواهد شد، به طوری که هر روتر در AS تصویر کاملی از توپولوژی AS دارد. سپس این تصویر برای محاسبه مسیر های انتها به انتها (End to End) از طریق AS، معمولا با استفاده از یک نوع الگوریتم Dijkstra استفاده می شود. در ISIS مفهومی با نام مسیر یابی سطح 1 و مسیر یابی سطح 2 مطرح می باشد. مسیر یابی سطح 1 به مسیریابی درون یک Area و مسیریابی سطح 2 به مسیریابی خارج از یک Area اطلاق می گردد.

بنابراین، در یک پروتکل مسیریابی Link State، آدرس Hop بعدی که داده ها به آن ارسال می شوند، با انتخاب بهترین مسیر انتها به انتها به مقصد نهایی تعیین می گردد. مزیت اصلی پروتکل مسیریابی Link State در این است که اطلاع کامل توپولوژی به روتر ها اجازه می دهد بر اساس معیار های خاصی بتوانند مسیر هایی را محاسبه نمایند. این قابلیت می تواند برای اهداف مهندسی ترافیک مفید باشد، جایی که مسیرها می توانند برای برآوردن الزامات کیفیت خدمات خاص محدود شوند.

اما عیب اصلی یک پروتکل مسیریابی Link State در این است چنانچه روترهای بیشتری به دامنه مسیریابی اضافه شوند، به خوبی مقیاس پذیر نمی شوند. افزایش تعداد روتر ها باعث افزایش اندازه و فرکانس به روز رسانی توپولوژی و همچنین مدت زمان محاسبه مسیرهای انتها به انتها خواهد شد. این عدم مقیاس پذیری به این معنی است که یک پروتکل مسیریابی Link State جهت مسیریابی در سراسر اینترنت به طور کلی نامناسب است، به همین دلیل است که IGP ها فقط ترافیک را در یک AS هدایت می نمایند.

جهت آشنایی بیشتر با پروتکل مسیریابی ISIS و نحوه راه اندازی آن مقاله (راه اندازی ISIS در سیسکو) در دسترس می باشد.

روش های پیاده سازی احراز هویت

همانطور که اشاره شد احراز هویت که عمدتا احراز هویت توسط رمز عبور می باشد به سه روش قابل پیاده سازی می باشد. باید در نظر داشت که پروتکل مسیر یابی ISIS از hmac-md5 جهت رمزنگاری رمز عبور (Password) استفاده می نماید.

- احراز هویت در سطح لینک: (برقرار همسایگی به وسیله رمز عبور بر روی یک لینک مشخص) در این روش رمز عبور را بر روی اینترفیس مورد نظر اعمال می نماییم و به این واسطه دو روتر تنها در صورت صحیح بودن رمز عبور در اینترفیس های مابین امکان ایجاد همسایگی را خواهند داشت.

- احراز هویت در سطح Area: این احراز هویت به کلیه روتر های درون یک Area اعمال خواهد شد.

- احراز هویت در سطح دامنه (Domain): در این حالت احراز هویت به کلیه روتر ها در تمامی Area ها اعمال خواهد گردید.

پیاده سازی احراز هویت در ISIS

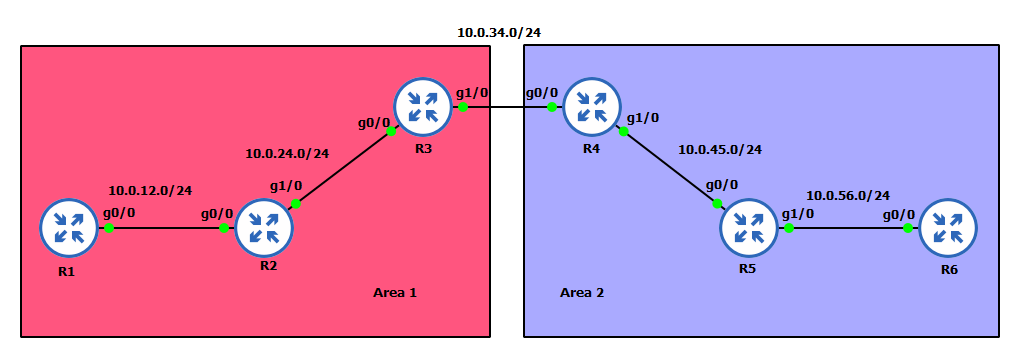

به منظور پیاده سازی احراز هویت در پروتکل مسیریابی ISIS سناریو زیر مفروض می باشد. در نظر داشته باشید که پروتکل مسیریابی ISIS از پیش در این سناریو پیکربندی گردیده و صرفا در این مقاله بحث احراز هویت مورد بررسی قرار خواهد گرفت. جهت آشنایی با نحوه راه اندازی پروتکل مسیریابی ISIS می توانید مقاله (راه اندازی ISIS در سیسکو) را مطالعه نمایید.

احراز هویت در سطح لینک

در این سناریو قصد داریم احراز هویت را در سطح لینک بین روتر R1 و R2 پیکربندی نماییم. بنابراین دستورات به شرح زیر خواهد بود.

تنظیمات روتر R1

در روتر R1 وارد تنظیمات اینترفیس مورد نظر شده و یک رمز عبور برای ISIS در نظر می گیریم. پس از اعمال این دستور همسایگی قطع خواهد شد و تا پیکربندی R2 انجام نگیرد همسایگی برقرار نخواهد شد.

R1(config)#interface gigabitEthernet 0/0

R1(config-if)#isis password R1toR2

Mar 28 08:10:37.311:CLNS-4-AUTH_FAIL: ISIS: LAN IIH authentication failed

تنظیمات روتر R2

R2(config)#interface gigabitEthernet 0/0

R2(config-if)#isis password R1toR2

احراز هویت در سطح Area

این قابلیت وجود دارد تا احراز هویت (authentication) را به کل Area اعمال نماییم. به عنوان مثال در این سناریو احراز هویت را بر روی Area 2 که در آن روتر R4، R5 و R6 قرار دارند اعمال می نماییم. بنابراین دستورات در Area 2 به شرح زیر خواهد بود:

تنظیمات روتر R4

R4(config)#router isis

R4(config-router)#area-password AREA2

Mar 28 09:44:58.591: CLNS-4-AUTH_FAIL: ISIS: LSP authentication failed

همانطور که مشاهده می نمایید بلافاصله بعد از اعمال احراز هویت در سطح Area همسایگی قطع و هشدار authentication failed نمایان می گردد و تا اعمال احراز هویت بر روی سایر روتر های Area همسایگی برقرار نخواهد شد.

تنظیمات روتر R5

R5(config)#router isis

R5(config-router)#area-password AREA2

تنظیمات روتر R6

R6(config)#router isis

R6(config-router)#area-password AREA2

احراز هویت در سطح دامنه (Domain)

باید در نظر داشت هنگامی که رمز عبور را بر روی Area اعمال می نماییم در واقع هنگامی که یک Net برای راه اندازی ISIS در نظر می گیریم، این بر روی Octet دوم آدرس Net انجام می گیرد برای مثال در این سناریو Area 2 و روتر 4 مقداری که برای net در نظر گرفته شده 49.0002.0000.0000.0004.00 می باشد که در octet دوم 0002 را به عنوان Area 2 در طراحی شبکه خود در نظر گرفتیم. اما octet اول مقدار 49 را در تمامی Area ها به صورت یکسان در نظر گرفتیم. به این معنی که مقدار دهی Net برای روتر R3 که در Area 1 قرار دارد به صورت 49.0001.0000.0000.0003.00 می باشد. همانطور که مشاهده می کنید 49 در هر دو Area ثابت خواهد بود. اما این قابلیت وجود دارد که احراز هویت را به کل Area ها نیز اعمال کنیم که در واقع Octet اول که در این سناریو 49 می باشد را هدف قرار خواهد داد. جهت انجام این کار بر روی کلیه روتر ها در تمامی Area ها دستور زیر را اعمال خواهیم نمود.

R1(config)#router isis

R1(config-router)#domain-password DOMAIN49

ذکر این نکته حائز اهمیت است که این امکان وجود دارد که احراز هویت را به هر سه روش همزمان اعمال نماییم که این کار به امنیت بالا در سطح شبکه کمک خواهد نمود.

نظرات کاربران