پیاده سازی فایروال در میکروتیک

پیاده سازی فایروال در میکروتیک، در این مقاله قصد داریم به سر فصل Firewall در میکروتیک بپردازیم. ابتدا به مرور مطالبی در مورد فایروال می پردازیم. به طور کلی دو مدل فایروال قابل پیاده سازی می باشد:

- Personal Firewall : این فایروال ها وظیفه تامین امنیت یک سیستم را بر عهده خواهند داشت. از این مدل می توان به فایروال ویندوز ( Windows Firewall ) می توان اشاره نمود.

- Network Firewall : این فایروال ها وظیفه تامین امنیت شبکه را بر عهده دارند. می توان فایروال های Kerio Control و MikroTik را در این گروه دسته بندی نمود.

پیاده سازی فایروال در میکروتیک

فهرست مطالب

- پیاده سازی فایروال در میکروتیک

- وظایف firewall

- ایجاد یک Rule در میکروتیک

- انواع قوانین در میکروتیک

- سناریو

وظایف firewall

یکی از اصلی ترین وظایف فایروال ها جلوگیری از حملات احتمالی در شبکه و کنترل دسترسی ها می باشد. فایروال یا در هسته و مرکز شبکه و یا در لبه شبکه قرار می گیرد. برای مثال فایروالی که در لبه شبکه قرار دارد فایروالی است که بین شبکه داخلی ( LAN ) و اینترنت قرار می گیرد و ارتباطاتی که بین شبکه LAN و اینترنت و یا بالعکس ارتباطاتی که از سمت اینترنت به سمت شبکه LAN بر قرار می گردد را کنترل می نماید. اما هدف فایروال هایی که در هسته و مرکز شبکه ( Core ) قرار می گیرند، کنترل دسترسی بین قسمت های مختلف یک شبکه می باشد. به طور کلی به واسطه فایروال می توانیم ارتباطات در در شبکه کنترل نماییم. برای مثال می توانیم قانونی ایجاد کنیم که کاربران در شبکه نتوانند روتر مجموعه را پینگ نمایند یا روتر بتواند با پهنای باند مشخصی داده ارسال نماید.

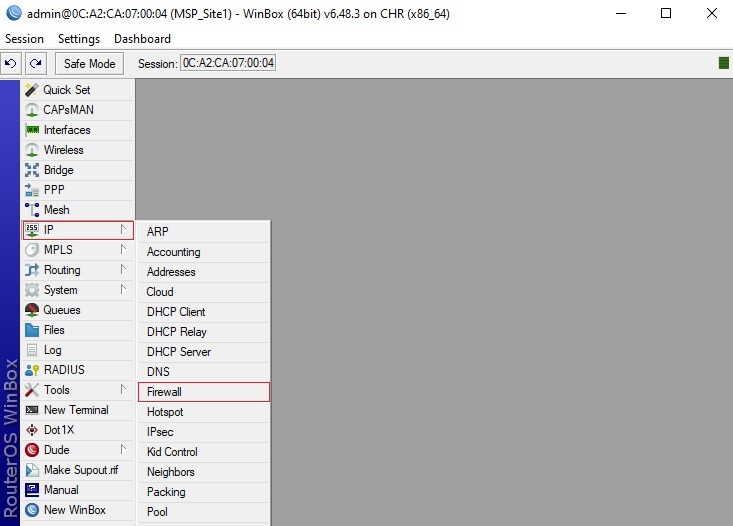

روتربرد های میکروتیک در درون خود قابلیت Firewall را دارند و یک بخش مجزا جهت تنظیمات فایروال در میکروتیک وجود دارد که به این وسیله می توانیم ارتباطات شبکه را کنترل نماییم. جهت دسترسی به تنظیمات میکروتیک ابتدا نرم افزار Winbox را اجرا می نماییم و از منوی IP زیر منوی Firewall را انتخاب می کنیم.

نکته ای که در خصوص فایروال میکروتیک مطرح است این است که، این فایروال قادر است قوانین کنترلی از لایه 2 مدل OSI تا لایه 7 را اعمال نماید. به این صورت که می تواند در لایه 2 کنترل مربوط به آدرس فیزیکی ( MAC Address ) مبدا و مقصد را انجام دهد. یا در لایه 3 کنترل مربوط به آدرس IP مبدا و مقصد باشد. همچنین کنترل روی پروتکل و پورت ها و حتی روی محتوای مورد استفاده کاربران در شبکه انجام گیرد. حتی سرچ های کاربران نیز قابلیت کنترل خواهد داشت که این مربوط به لایه 7 می باشد که در قسمت Content Filtering انجام می گیرد.

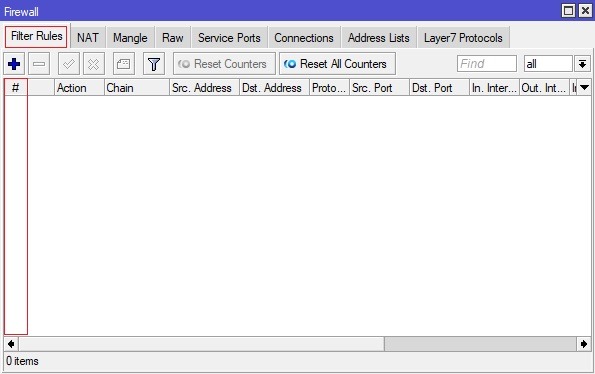

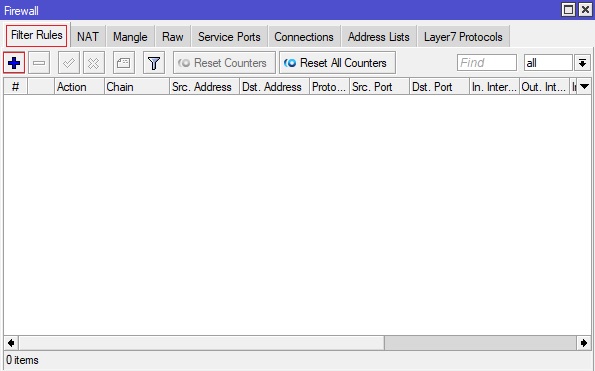

به قوانین فیلتر ها که توسط فایروال در میکروتیک انجام می گیرد Filter Rules گفته می شود. باید توجه داشته باشیم که Filter Rules ها به ترتیب انجام می شوند. به این صورت که وقتی یک بسته وارد روتر می شود ابتدا این بسته با قانون سطر اول چک می گردد و اگر بسته با سطر اول همخوانی نداشت به سطر دوم خواهد رفت و در سطر دوم کنترل می گردد و این بسته به همین ترتیب سطر های Filtering Rules را پیمایش می نماید تا جایی که با یکی از قوانین همخوانی داشته باشد یا اصطلاحا Match شود. اگر بسته یا هر سطر همخوانی داشت بسته به قانون اعمال شده در آن سطر به بسته اجازه عبور با عدم اجازه عبور داده می شود. علامت # در ستون های تب Filter rules ترتیب شماره قانون ها را نمایش می دهد.

همواره پیشنهاد می شود قوانین به این صورت نوشته شوند : ابتدا قوانین جزئی اجازه عبور، سپس قوانین جزئی نفی عبور در سطر های ابتدایی نوشته و در امتداد آن قوانین کلی اجازه عبور و سپس قوانین کلی نفی عبور نوشته شوند. باید دقت داشت قوانین فایروال به صورت اگر-آنگاه ( if – then ) هستند. به این صورت که اگر شرایط برقرار بود آنگاه کاری انجام گیرد.

ایجاد یک Rule در میکروتیک

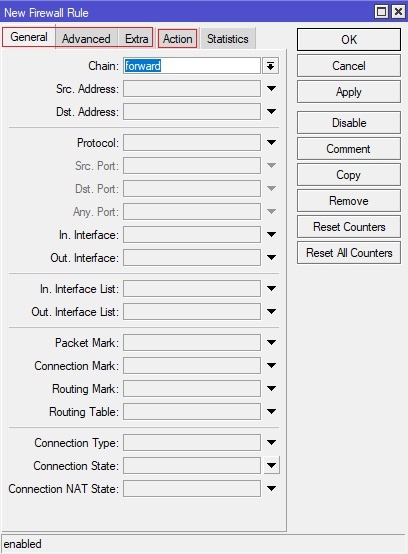

جهت ایجاد یک Filter Rule باید در تب Filter Rules روی ( + ) کلیک نماییم تا پنجره مربوط به ایجاد قانون جدید برای ما نمایش داده شود. در پنجره باز شده تب های General، Advanced و Extra مربوط به شرط ها یا همان if ها می باشند که General قسمت عمومی و ساده است، Advanced قسمت پیشرفته و Extra نیز تنظیماتی مازاد بر Advanced در آن قرار دارد. اما تب Action مربوط به کاری که باید انجام بگیرد است. اگر همه شرایطی که در قسمت شرط هایمان ( if ) وجود دارند با هم همخوانی داشته باشند در چنین شرایطی Action اجرا خواهد شد اما اگر شرط ها با هم تناقض داشته باشند قسمت Action اجرا نخواهد گردید.

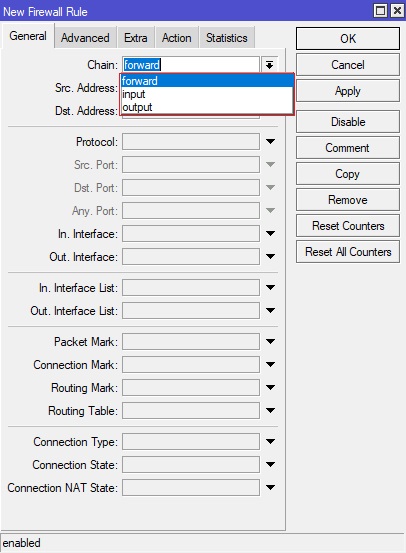

در ردیف اول پنجره گزینه Chain وجود دارد. قوانین فایروال به صورت زنجیره ای به یکدیگر متصل می باشند و همانطور که گفته شد به ترتیب اجرا می شوند. به همین دلیل به همه قانون ها Chain گفته می شود و Chain در ترجمه به معنی زنجیر می باشد. ما قبل از هر چیز باید از نوع قوانین مد نظر خود آگاه باشیم. سه مدل قانون در میکروتیک وجود دارد.

انواع قوانین در میکروتیک

- forward : اگر هیچ یک از آدرس های مبدا و مقصد، آدرس روتربرد میکروتیک ما نباشد اما انتقال بسته از طریق میکروتیک انجام می گیرد از forward استفاده می گردد. در واقع در این حالت بسته فقط از روتربرد میکروتیک ما عبور میکند و دستگاه ما مبدا و مقصد آن نمی باشد. بیشترین قوانینی که ما در فایروال ایجاد می نماییم از این مدل می باشند.

- input : هر بسته اطلاعاتی یک آدرس مبدا و یک آدرس مقصد دارد. در شرایطی که مبدا بسته ها تفاوتی ندارد ولی مقصد بسته خود روتر ما باشد، برای چنین قانونی از input استفاده می نماییم. برای مثال جهت جلوگیری از حمله روی روتربرد میکروتیک باید یک سری قوانین با Chain input داشته باشیم.

- Output : اگر مبدا بسته ای روتربرد میکروتیک ما باشد اما مقصد بسته هر آدرس دیگری باشد از Output استفاده می گردد. در واقع این قانون برای بسته هایی که از روتر میکروتیک تولید شده و به مقصد دیگری ارسال می گردند، می باشد.

سایر گزینه های موجود در این پنجره با توجه به نوع Chain و سیاست مورد نظر ما می بایست مقدار دهی گردند. جهت آشنایی بیشتر با فایروال میکروتیک، یک سناریو پیاده سازی می نماییم.

سناریو فایروال میکروتیک

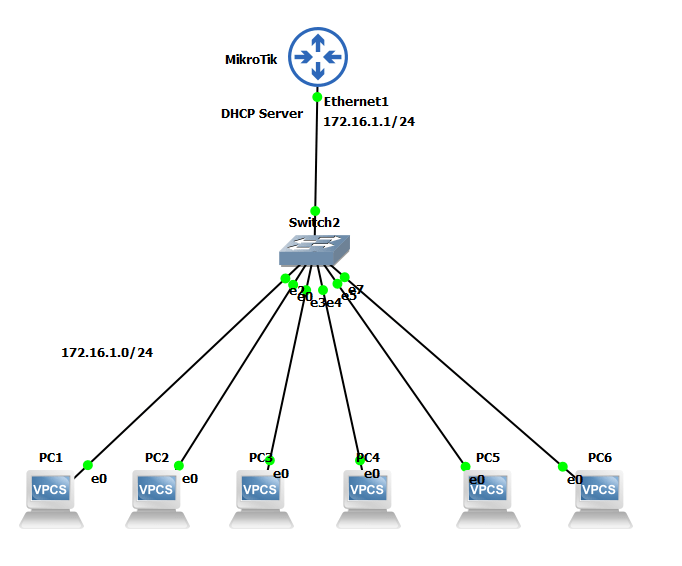

در سناریو فوق یک روتر میکروتیک به واسطه یک کابل از Ether1 به سوئیچ متصل گردیده و تعدادی کامپیوتر نیز به سوئیچ وصل شده اند. در این سناریو یک شبکه LAN را مشاهده می نماییم که به اینترفیس Ether1 میکروتیک متصل می باشد. آدرس IP اینترفیس Ether میکروتیک 172.16.1.1/24 می باشد و یک DHCP Server نیز روی این اینترفیس پیاده سازی نموده ایم تا دستگاه های موجود در شبکه LAN بتوانند از DHCP Server میکروتیک آدرس IP دریافت نمایند و همه کامپیوتر ها آدرسی از رنج آدرس 172.16.1.0/24 دریافت کنند. در شرایط کنونی همه کامپیوتر ها با روتربرد میکروتیک در یک شبکه قرار دارند و همه دستگاه ها می توانند میکروتیک را پینگ نمایند و به آن Telnet بزنند و از طریق Winbox به آن متصل شوند. ما قصد داریم بنا به دلایل امنیتی توسط فایروال دسترسی پینگ این کامپیوتر ها به میکروتیک را مسدود نماییم و این کامپیوتر ها نتوانند روتربرد میکروتیک را پینگ نمایند. برای این کار باید در فایروال یک قانون تعریف کنیم تا شبکه LAN نتواند روتر را پینگ نماید. در نظر داشته باشید تنظیمات مربوط به آدرس IP روتر و همچنین راه اندازی DHCP Server قبلا انجام شده و در این سناریو صرفا تنظیمات مربوط به فایروال را انجام خواهیم داد.

با استفاده از منوی IP و زیر منوی firewall وارد تب Filter rules می شویم و برای ایجاد سیاست جدید روی ( + ) کلیک می نماییم.

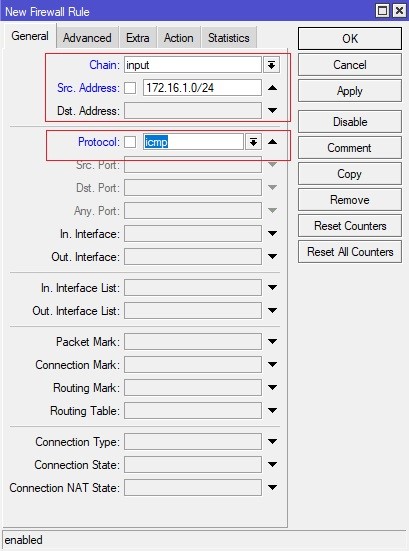

حالا باید تصور نماییم که قانون مد نظر ما از چه نوعی است. ما قصد داریم قانونی بنویسیم که کامپیوتر ها پینگ روتر را نداشته باشند. وقتی یک کامپیوتر قصد دارد پینگ روتر را بگیرد در واقع به سمت روتر icmp ارسال می نماید. پس می توان نتیجه گرفت بسته هایی از طرف کامپیوتر ها به مقصد روتر ارسال می شوند. پس چون مقصد خود میکروتیک است پس طبق مدل های ذکر شده در بالا باید از گزینه input استفاده نماییم. گزینه Src. address در واقع آدرس مبدا است و Dst. Address آدرس مقصدی است که بسته به آن ارسال می گردد. در این دو قسمت می توانیم مبدا و مقصد بسته را مشخص نماییم. اگر درون Src. Address هیچ آدرسی وارد نکنیم، به این معنی است که مبدا بسته هر آدرسی باشد فرقی ندارد. چون ما قصد داریم همه کامپیوتر های درون شبکه LAN نتوانند پینگ روتر را داشته باشند باید Src Address را NET ID شبکه یعنی 172.16.1.0/24 در نظر بگیریم. اگر قصد داشتیم یک کامپیوتر را شامل این قانون کنیم می توانیم آدرس IP کامپیوتر مورد نظر را در این قسمت قرار دهیم اما ما چون قصد داریم همه کامپیوتر های LAN پینگ روتر را نداشته باشند پس قسمت Src Address شبکه یعنی 172.16.1.0/24 مقدار دهی می نماییم.

در قسمت Dst. Addree هم که واضح است که باید آدرس مقصد را خود میکروتیک در نظر بگیریم چون نمی خواهیم کسی روتر میکروتیک را پینگ کند. اما اگر ما یک آدرس وارد کنیم سایر دست های میکروتیک قابل پینگ می شود. اگر روتر چند اینرفیس داشته باشد اگر بخواهیم همه آن ها قابل پینگ نباشند کافی است Dst Address را خالی بگذاریم و به این صورت شامل همه آدرس های مقصد خواهد گردید و با این کار ما به جای اینکه برای هر اینترفیس یک Rule بنویسیم با خالی گذاشتن Dst Address همه آدرس های اینترفیس ها را شامل این قانون می نماییم.

در قسمت پایین تر که مربوط به لایه 4 می باشد با جزئیات بیشتری شرط های مد نظر خود را لحاظ می کنیم. ما قصد داریم از پینگ جلوگیری نماییم و پینگ از پروتکل icmp استفاده می نماید پس باید icmp را در قسمت Protocol انتخاب کنیم.

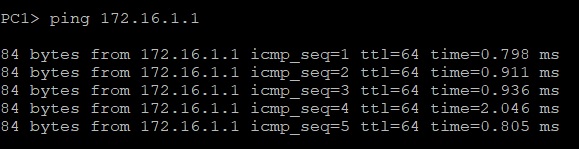

در مرحله بعدی باید Action را مشخص نماییم. اما قبل از اعمال Action در قانون خود یک بار پینگ نماییم تا مشخص شود قبل و بعد از قانون مراحل به درستی انجام گرفته است. اگر از یکی از کامپیوتر ها به سمت میکروتیک پینگ ارسال نماییم باید بدون مشکل این بسته به روتربرد ارسال و شود.

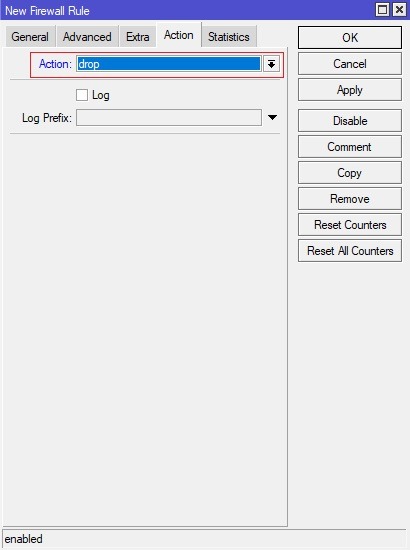

همانطور که در تصویر بالا مشاهده می شود پینگ به درستی توسط میکروتیک پاسخ می دهد. در مرحله بعدی باید Action را مشخص نماییم . به این منظور که اگر یک بسته از مبدا شبکه 172.16.1.0/24 به مقصد روتر میکروتیک و با پروتکل icmp دریافت شد چه عملیاتی روی بسته اعمال شود. برای انجام این کار روی تب Action کلیک می نماییم و گزینه Drop را انتخاب می کنیم. Drop به این معنی است که بسته با چنین شرطی به روتر رسید آن بسته نادیده گرفته شود.

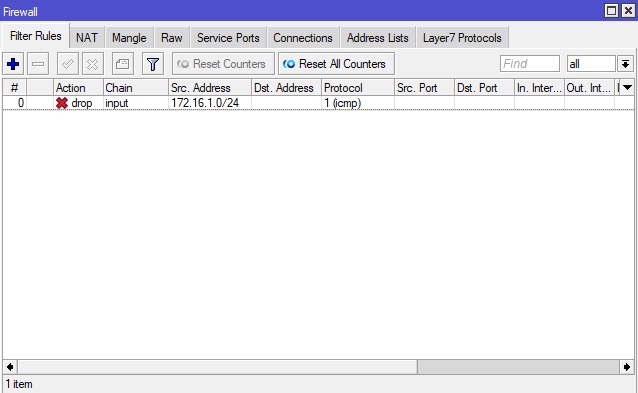

پس از اینکه روی OK کلیک نمودیم مشاهده می کنیم که در قسمت Filter Rules یک خط اضافه شده.

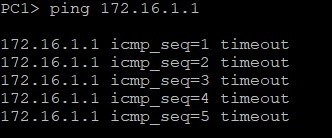

اکنون یک بار دیگر دستور Ping را اجرا می نماییم تا نتیجه را مشاهده نماییم.

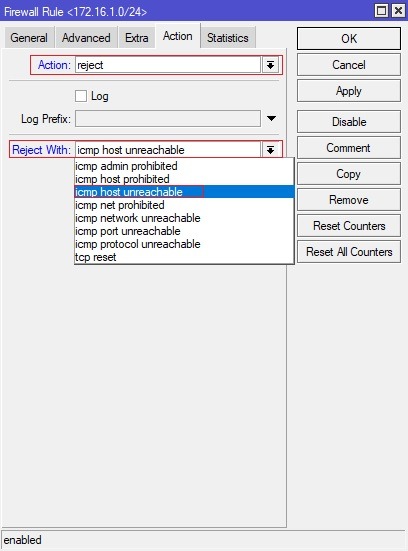

همانطور که مشاهده می نمایید روتر دیگر اجازه نمی دهد که دستگاه ها پینگ را داشته باشند. اما باید دقت داشت که در اینجا timeout را به عنوان پاسخ بر می گرداند. اما با این پاسخ کاربران متوجه می شوند که پینگ برای آن ها بسته شده، اما ما می توانیم تنظیمات دیگری داشته باشیم تا به جای دیدن پیام timeout کاربران پیام دیگری دریافت نمایند. برای انجام این کار اگر به جای Drop در قسمت Action گزینه Reject را انتخاب نماییم به جای پیغام timeout پیغام دیگری را انتخاب کنیم برای مثال ما گزینه icmp host unreachable را انتخاب می نماییم.

اکنون اگر از سمت کامپیوتر ها Ping به مقصد میکروتیک ارسال شود با پاسخ Destination host unreachable روبرو خواهند گردید.

نظرات کاربران